Bei dem Ubiquiti UniFi Security Gateway (USG) handelt es sich um einen Router. Aus diesem

Grund habe ich dieses Gerät natürlich als erstes eingerichtet.

Bei dem Ubiquiti UniFi Security Gateway (USG) handelt es sich um einen Router. Aus diesem

Grund habe ich dieses Gerät natürlich als erstes eingerichtet.

Der USG übernimmt dabei die klassischen Rollen und stellt einen DHCP- und DNS Server, sowie eine Firewall zur Verfügung. Für Statistikfreunde gibt es noch die Deep Packet Inspection dazu.

Anschlüsse

Das USG kommt mit folgenden Anschlüssen:

- Console (Serielle Konsole)

- WAN 1 (Internet)

- LAN 1 (Lokales Netzwerk)

- WAN 2 / LAN 2

Viele Bilder im Internet zeigen noch eine alte Beschriftung, wo der Port "WAN 2 / LAN 2" mit "VOIP" beschriftet war. Soweit ich weiß kann man aber auch bei diesen Modellen den VOIP Port als zusätzliches WAN oder LAN Interface verwenden.

Der USG kann nicht über PoE betrieben werden, sondern kommt mit einem eigenen Netzteil.

Einrichtung des USG

Ich muss bei mir leider das USG hinter dem Router meines Internetanbieters betreiben, da ich diesen nicht im Bridge-Modus betreiben kann. Ein eigenes Modem zu kaufen, ist mir die Sache im Moment aber auch nicht wert. Meine Lösung ist deshalb im Moment, Port 1 bis 1024 wird stumpf auf den USG weitergeleitet ¯\_(ツ)_/¯

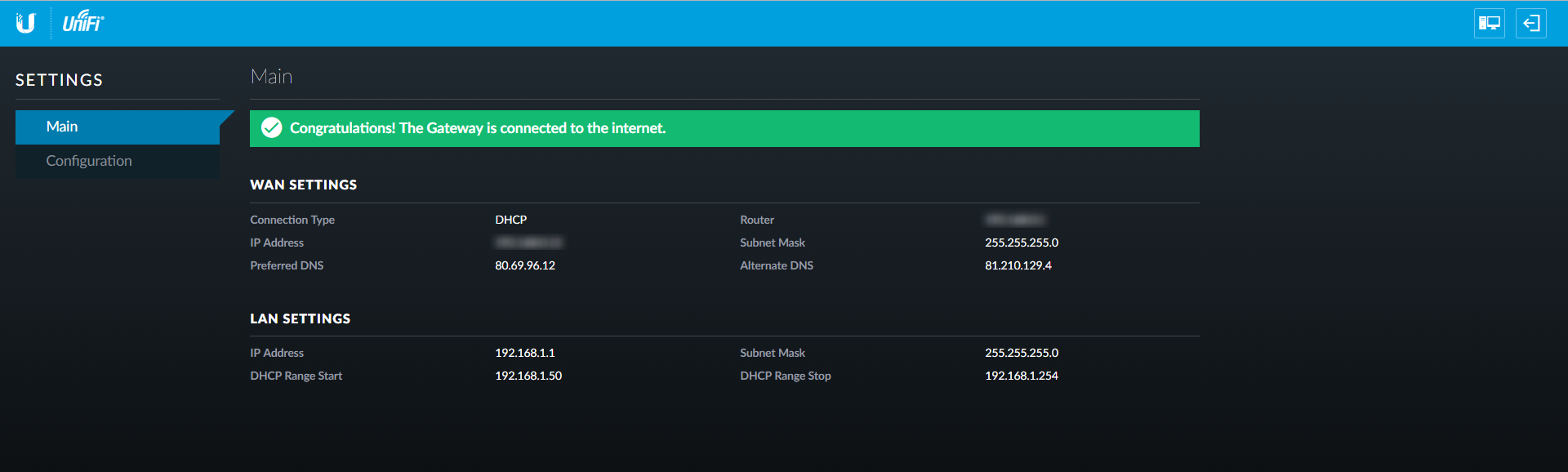

Nachdem der USG mit dem Netzwerk verbunden ist, kann man die Oberfläche im Browser öffnen.

Diese ist über die IP-Adresse 192.168.1.1 erreichbar. Hier kann man dann die Basissachen einstellen,

zum Beispiel ob das WAN Interface eine feste IP-Adresse haben soll, oder über DHCP

konfiguriert wird.

Wenn man dies eingestellt hat, sieht das Ganze dann so aus:

Weiter im UniFi Controller

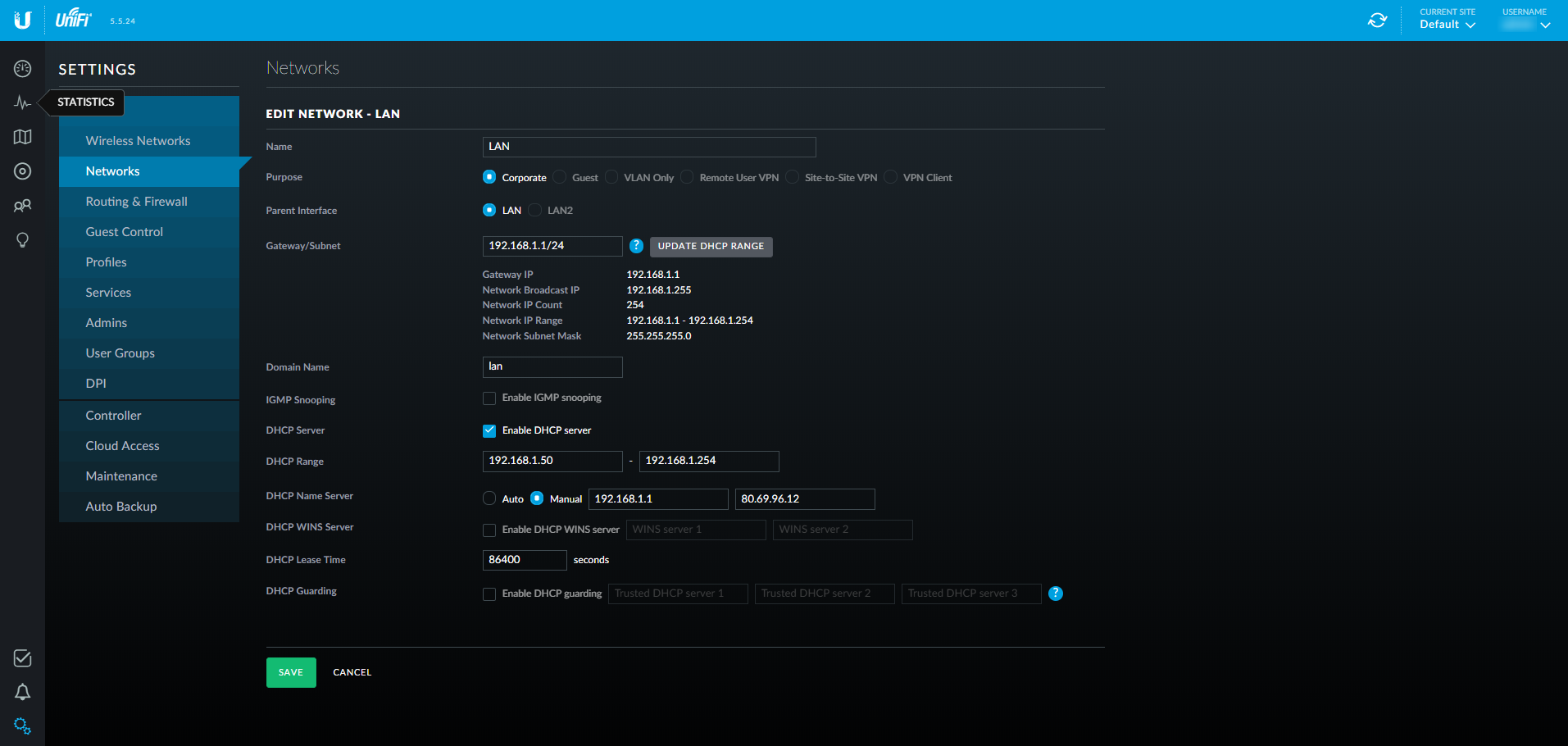

Im UniFi Controller angekommen, habe ich mir als erstes ein eigenes Netzwerk erstellt.

Als primären DNS-Server habe ich das USG selber eingetragen, denn ich möchte, das meine Clients über den internen DNS

aufgelöst werden können. So kann ich zum Beispiel meinen PC immer über

Als primären DNS-Server habe ich das USG selber eingetragen, denn ich möchte, das meine Clients über den internen DNS

aufgelöst werden können. So kann ich zum Beispiel meinen PC immer über daniel-pc.lan erreichen,

egal welche IP-Adresse er vom DHCP bekommen hat.

Über das Feld Parent Interface legt man fest, ob dass Netzwerk auf dem Interface "LAN 1" oder "WAN 2 / LAN 2"

erstellt werden soll.

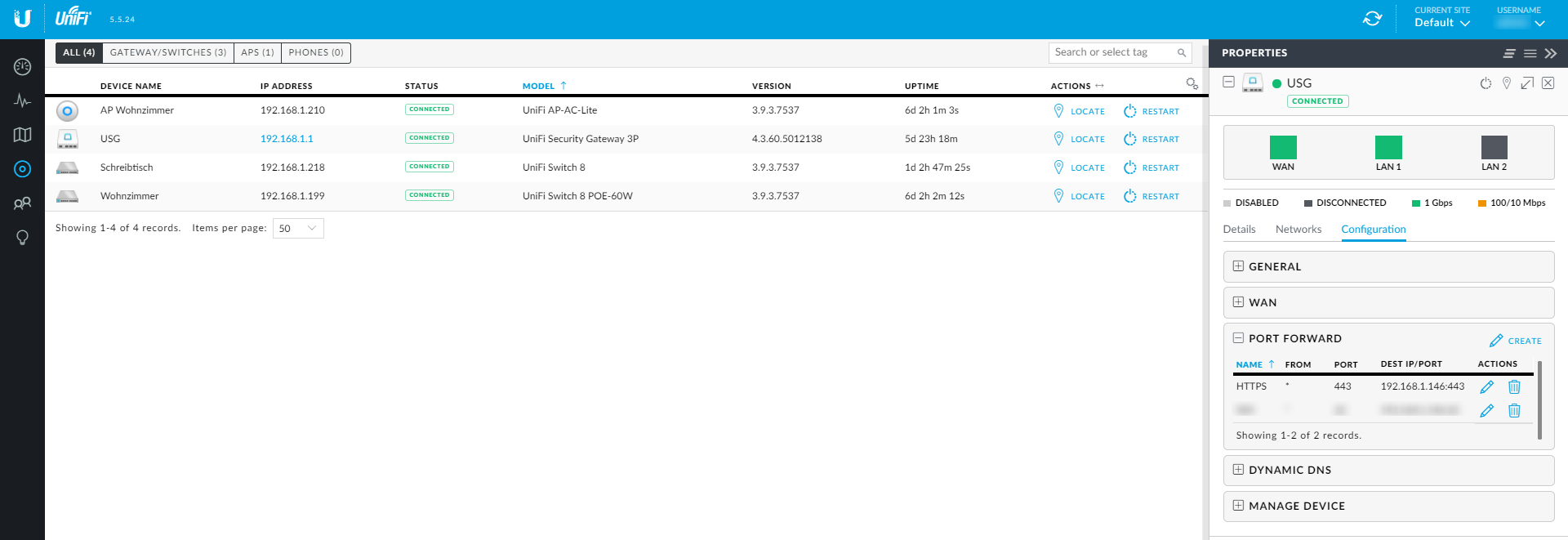

Port Weiterleitungen

Natürlich kann man mit dem USG auch eine Portweiterleitung einrichten. So ist es dann

möglich, von extern (also aus dem Internet) einen Service im interne Netz zu erreichen.

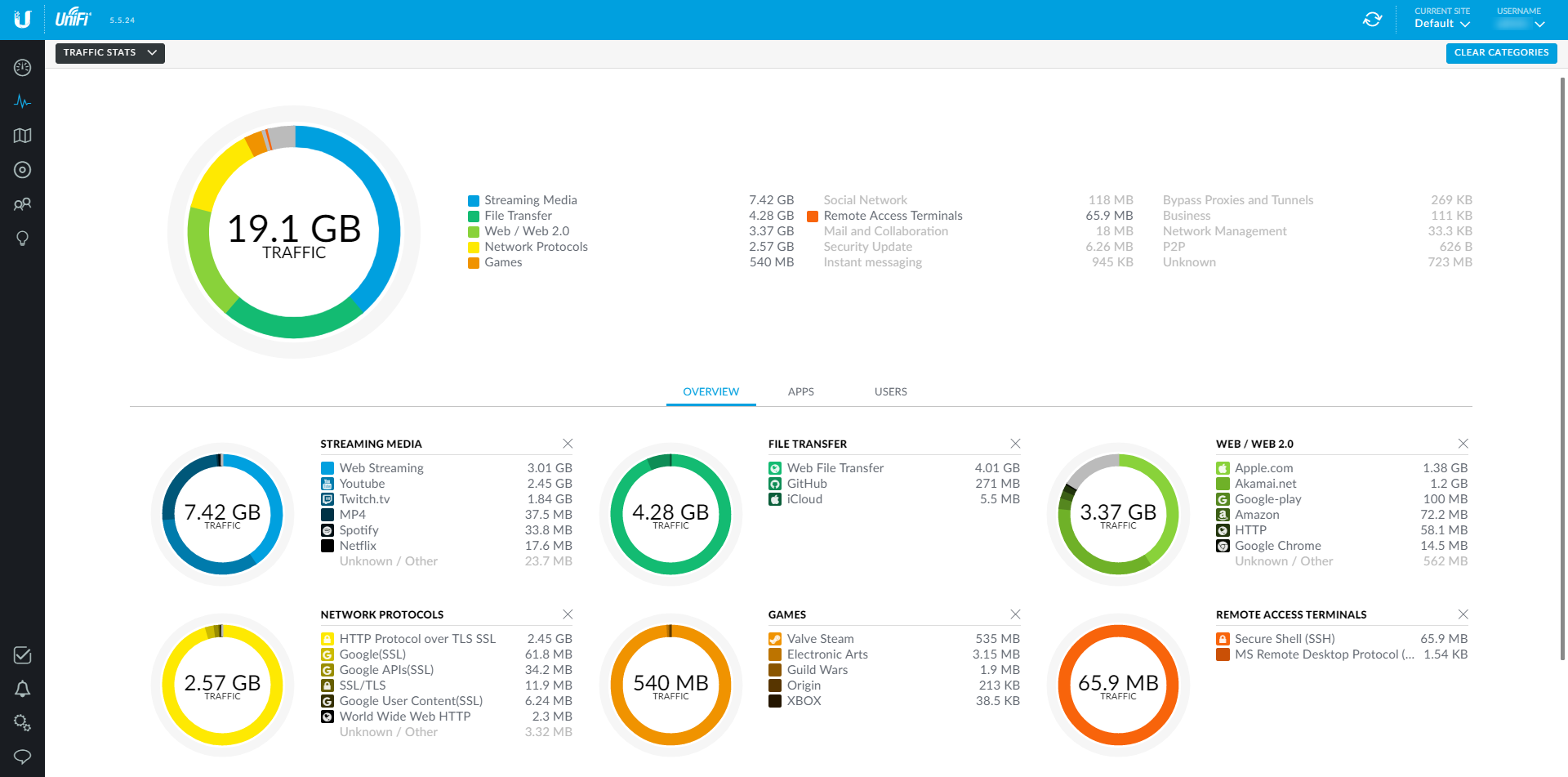

Deep Packet Inspection (DPI)

Richtig geil finde ich ja die Deep Packet Inspection und alle Statistiken die erstellt werden.

So kann man sehen, welcher Client wie viel Traffic erzeugt, welche Services im Netzwerk genutzt werden und vieles mehr.

Hier einfach mal ein Beispiel, über den gesammten Traffic:

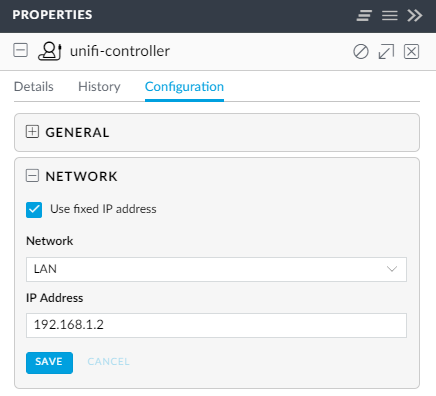

Feste IP-Adressen vergeben

DHCP IP-Adress-Reservierungen können direkt bei einem Client festgelegt werden

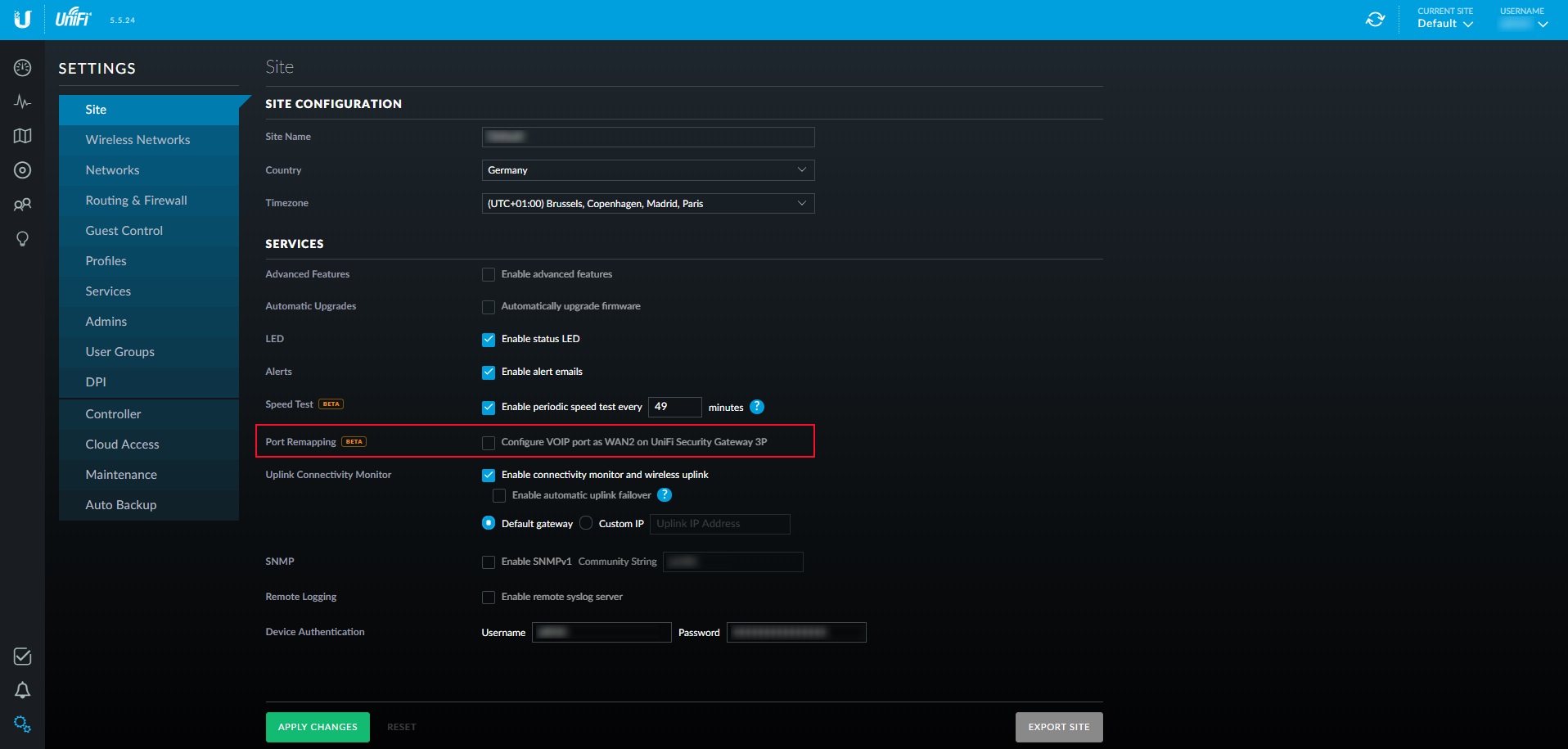

WAN 2 konfigurien

Das ganze habe ich nicht getestet, da ich dafür im Moment keinen Anwendungsfall habe,

wer allerdings den WAN 2 Port nutzen möchte, muss dies zuerst aktivieren:

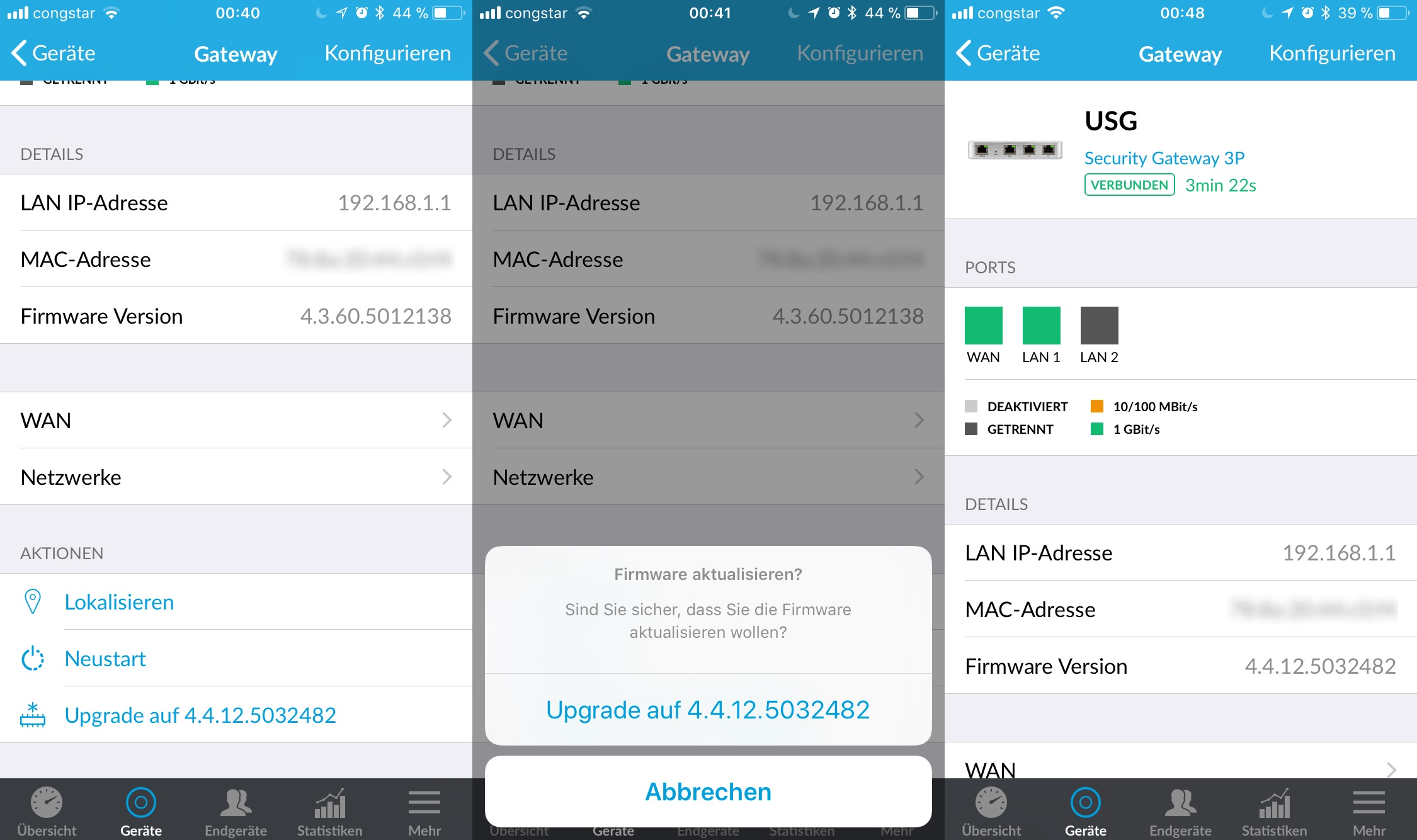

Update des USG über die iOS App

Beim Stöbern in der UniFi App habe ich gesehen, das ein Firmware Update für den USG

verfügbar war. Wie zu erwarten, hatte dies natürlich auch vom Handy aus problemlos

funktioniert.

Schlusswort

Bisher konnte ich noch nichts finden, was der USG nur eingeschränkt oder gar nicht kann. Die Deep Packet Inspection und Statistiken finde ich einfach nur geil. Was über die Konsole alles geht habe ich noch nicht getestet. Hier wird noch um einiges mehr möglich sein, als über die Weboberfläche.

Mit dem USG ist das UniFi Dashboard auch gleich viel schöner

Nachtrag vom 25.04.2018

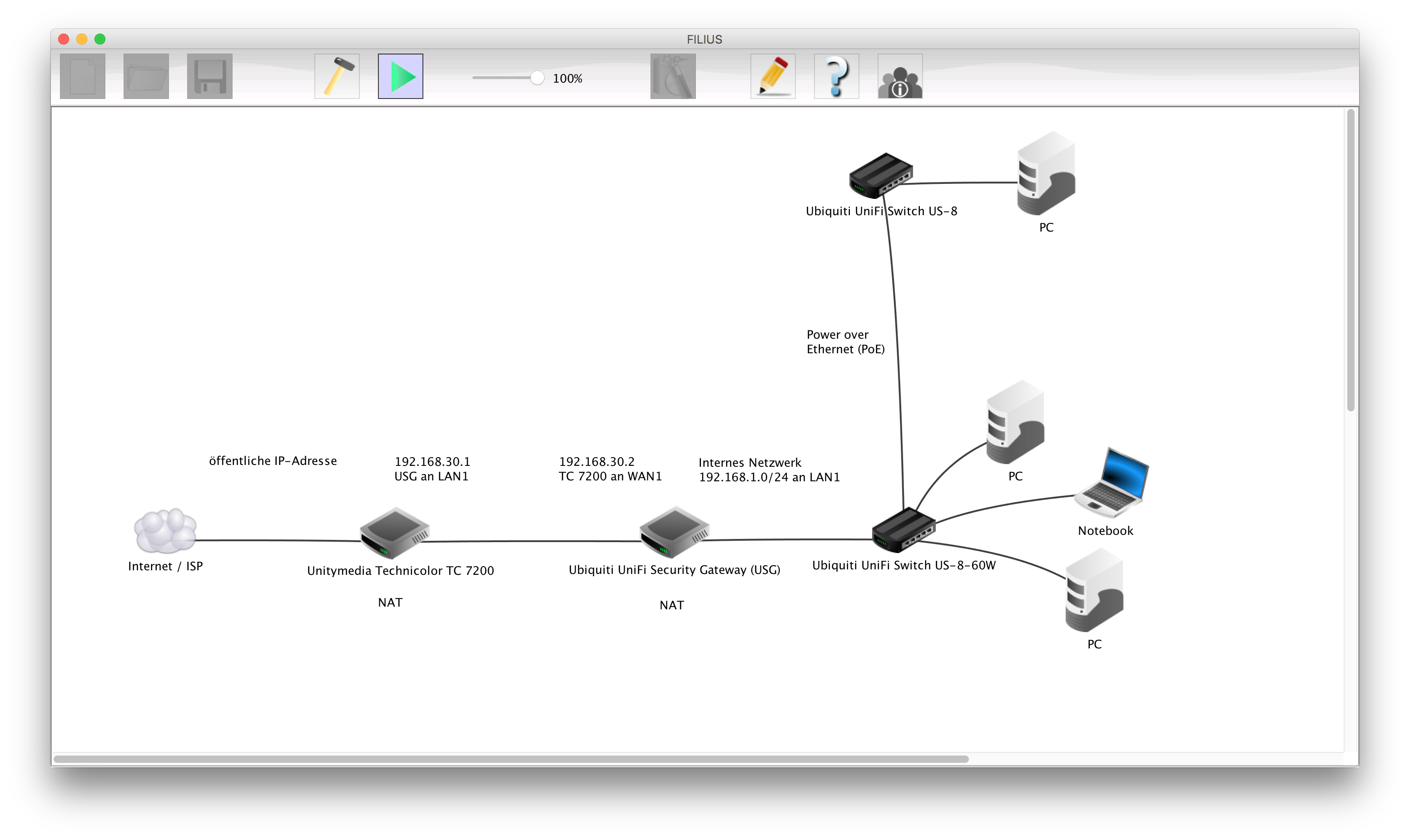

Wie sieht dein Netzwerk genau aus?

Ich habe viele E-Mails zu dem Thema bekommen, wie ich das genau mit dem ISP Router gemacht habe.

Ich habe mit Filius eine kleine Skizze erstellt. Hoffe das beantwortet die ein oder andere Frage.

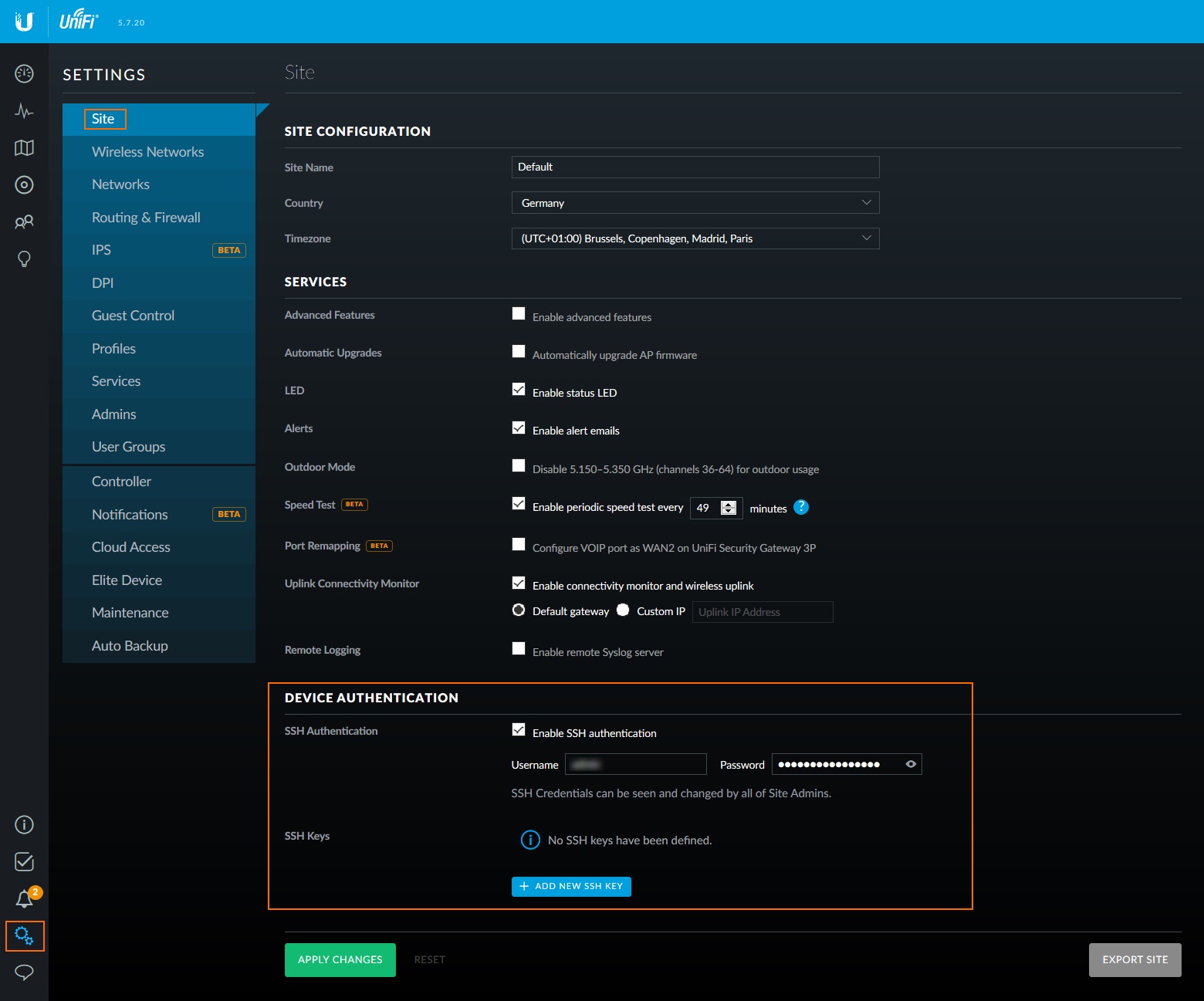

Passwort für das USG Web-Frontend ändern

Heute habe ich noch eine Einsendung bekommen, wie man sich an der Web-Oberfläche des USG anmelden kann, wenn man das Passwort vergessen hat. Sobald das USG über den UniFi Controller verwaltet wird, wird automatisch das Passwort, welches unter "Settings" "Site" "Device Authentication" hinterlegt ist auf denn USG ausgerollt.

Wenn man das Passwort für alle Geräte ändern möchte, macht man dies hier. Der UniFi Controller verteilt das neue Passwort (und den Benutzernamen) dann automatisch an alle Geräte.

Als Benutzernamen solltet ihr nicht root verwenden. Das führt dann zu Problemen beim SSH-Login.

Über das Auge () im Passwortfeld könnt ihr euch auch das

aktuelle Passwort anzeigen lassen.